Création du groupe de sécurité

Ensuite, nous allons créer un groupe de sécurité.

Le groupe de sécurité est en lui-même déjà un pare-feu basique autour des objets de notre réseau, nous allons donc ici l’ouvrir au maximum pour déléguer la sécurité à notre pare-feu.

Dans cet exemple, nous ne créons qu’un groupe de sécurité totalement ouvert que nous allons appliquer à tous nos objets, cependant, libre à vous dans vos environnements de production d’ajouter d’autres groupes de sécurité spécifique pour améliorer votre défense en profondeur.

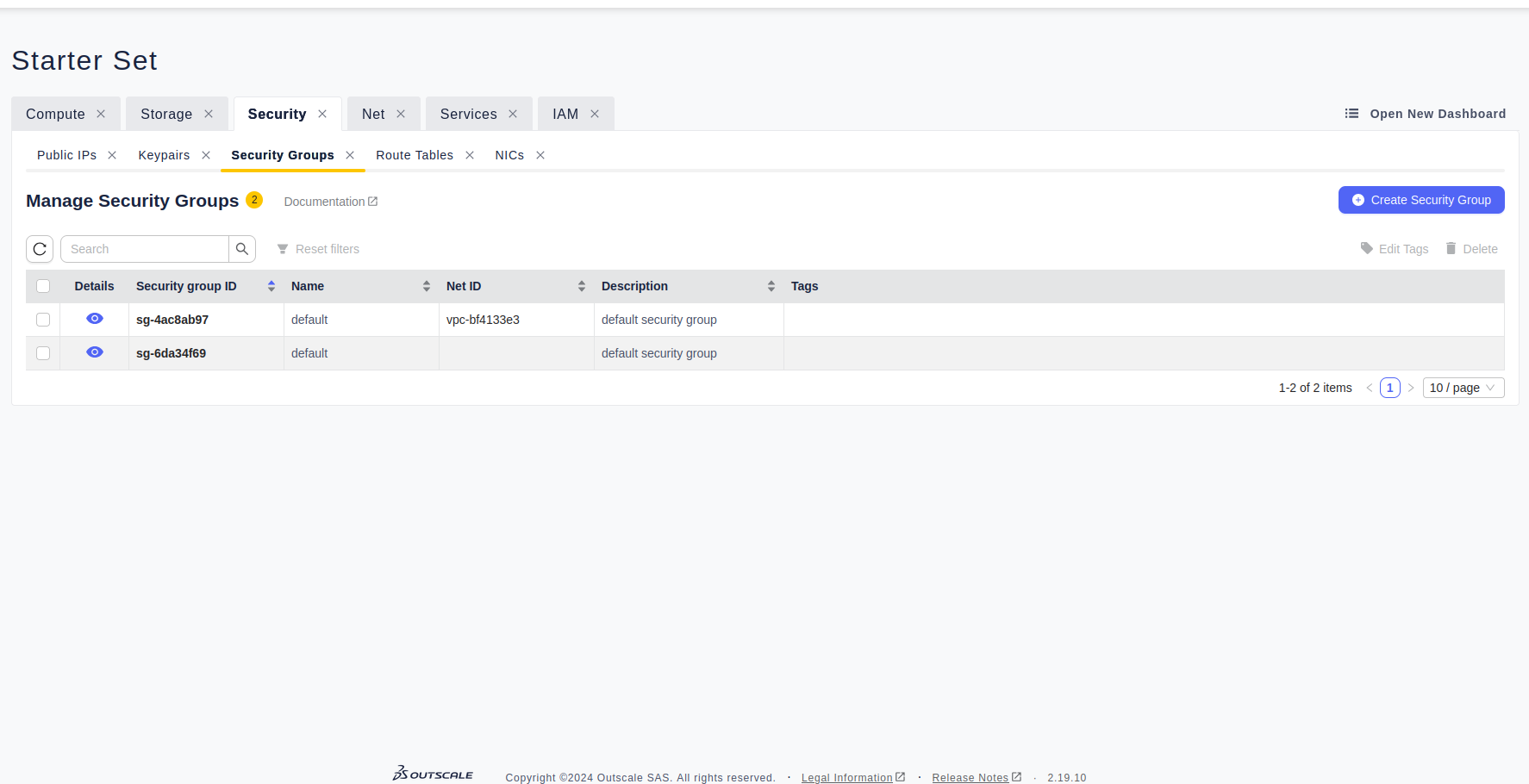

Rendez vous sur l’onglet Security puis Security Groups.

Vous devez appercevoir les deux groupes de sécurité par défaut : un pour le net du PoC, l’autre pour le cloud public.

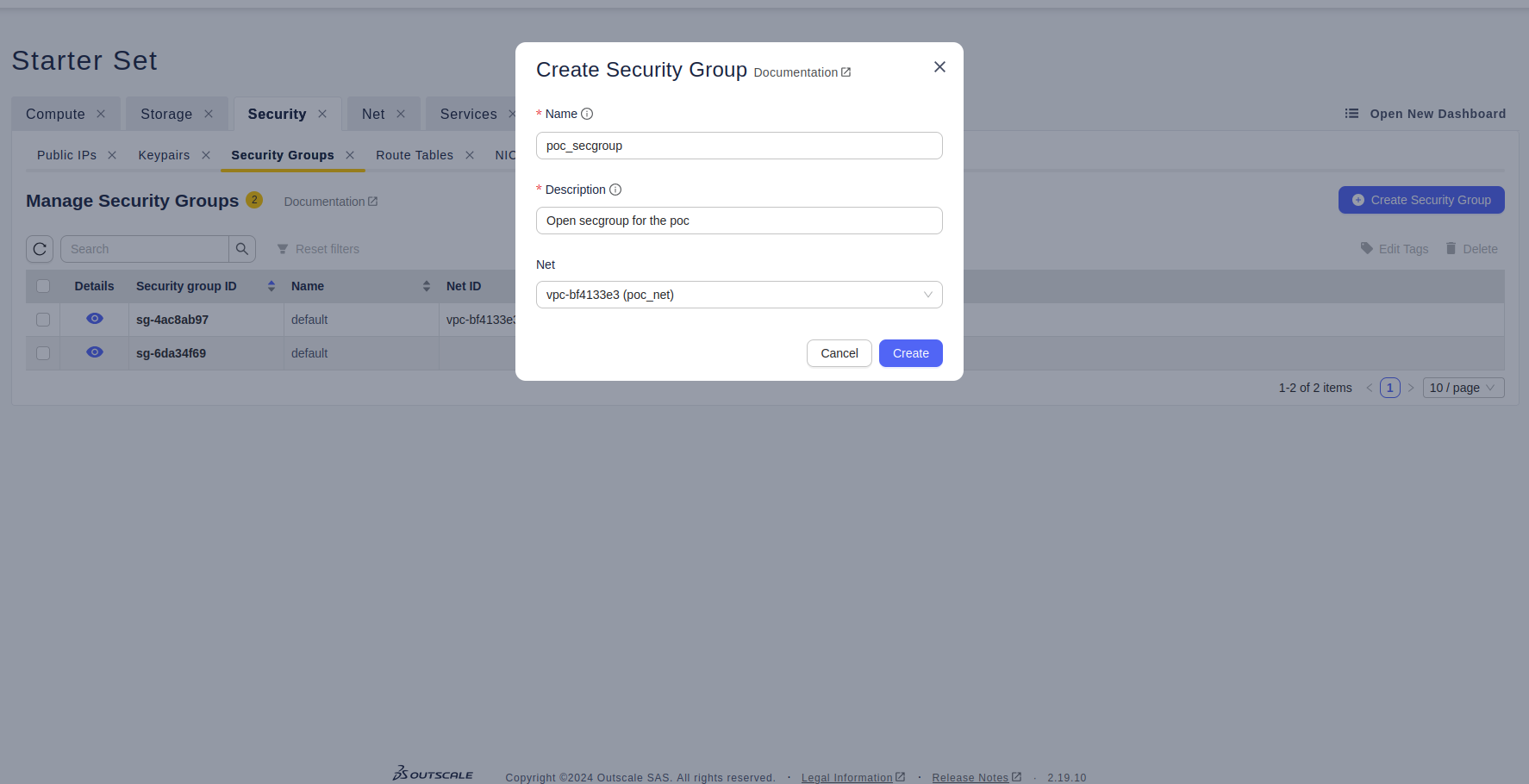

Ici, cliquez sur Create Security Group.

Donnez un nom et une description à ce groupe de sécurité, puis assignez-le au réseau que nous venons de créer avant de cliquer sur Create.

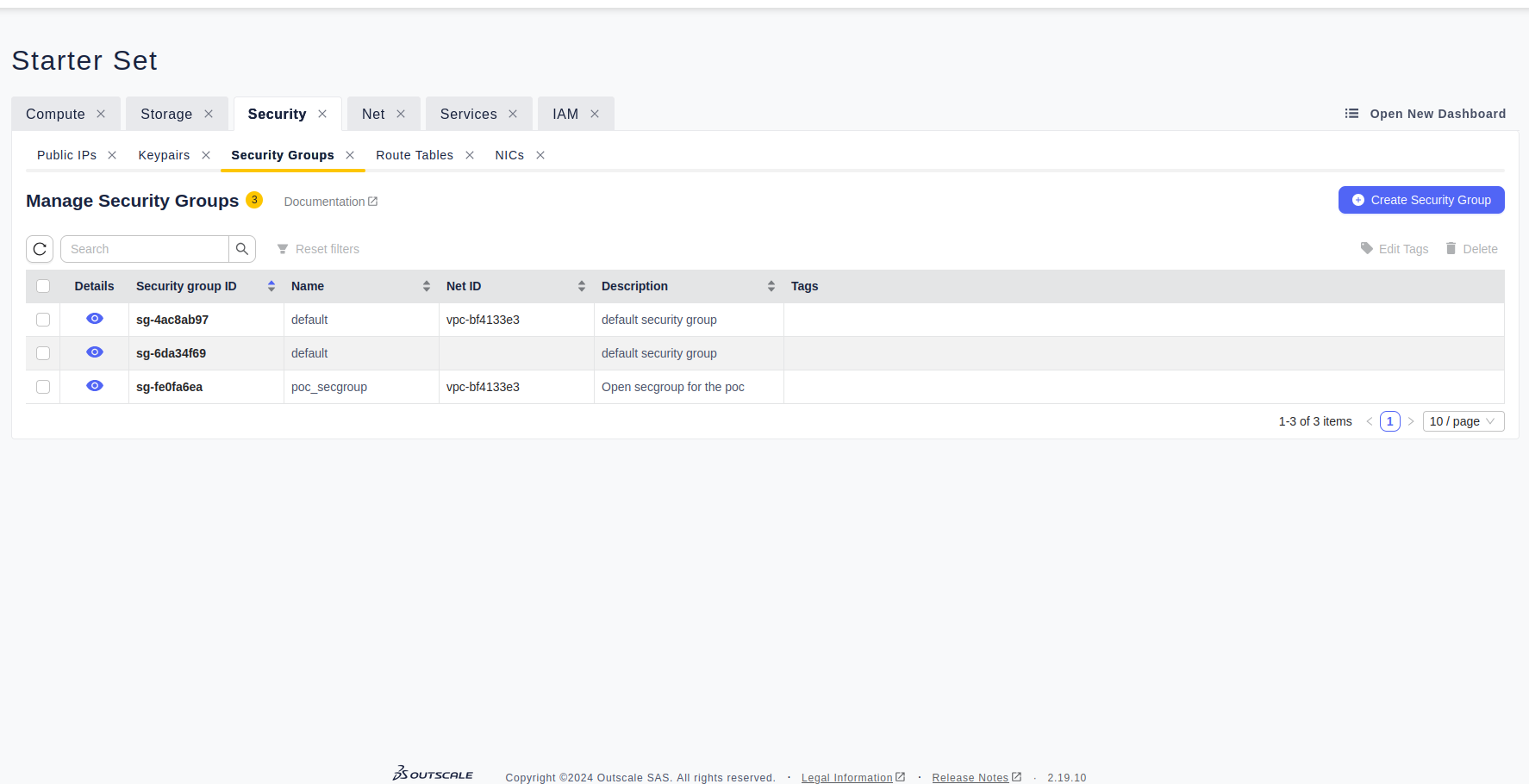

Maintenant, cliquez sur l’œil pour éditer les règles du groupe de sécurité que nous venons de créer.

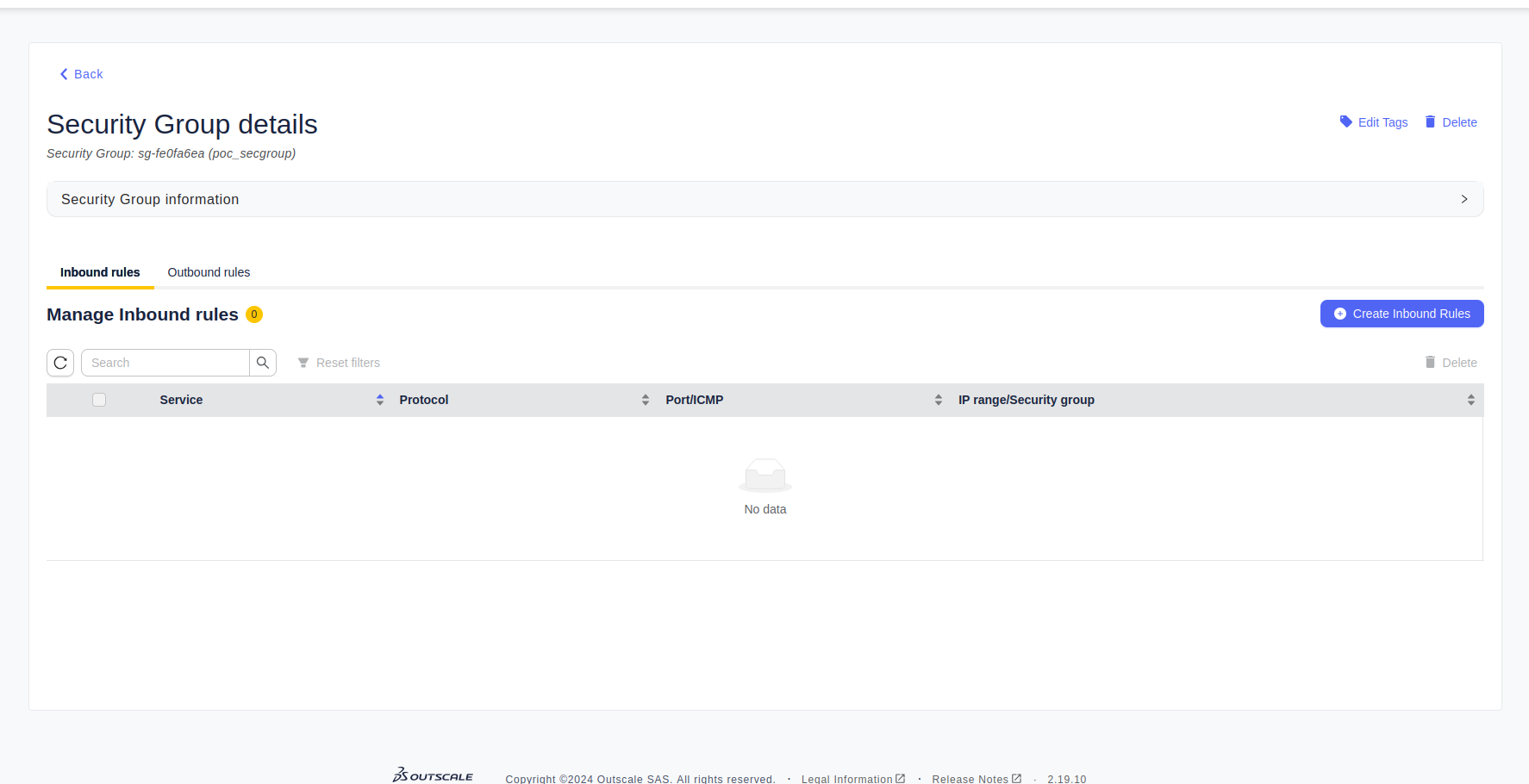

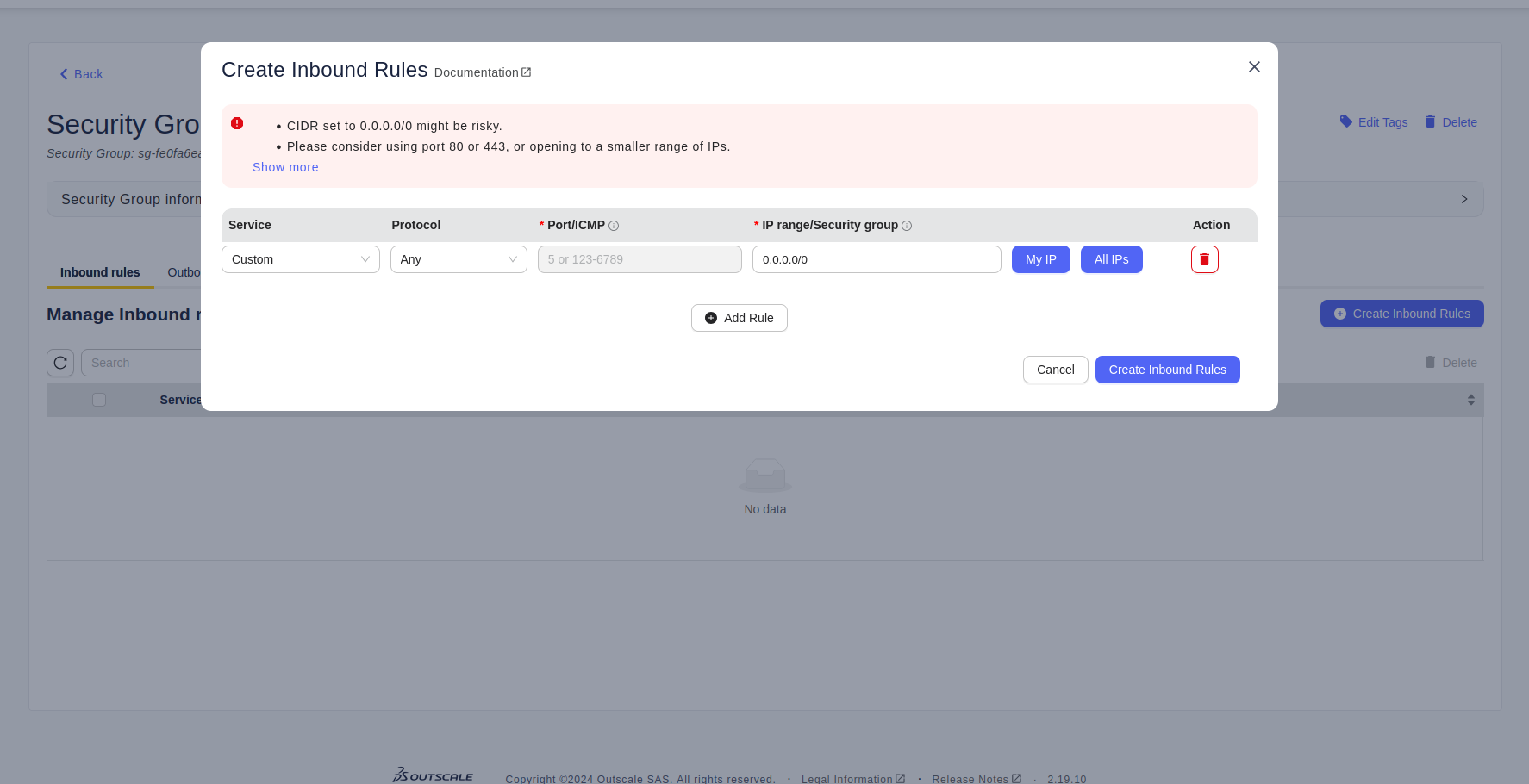

Ici, cliquez sur Create Inbound Rules pour créer une règle entrante.

Choisissez Any dans Protocol ce qui doit griser l’option Port/ICMP. Cliquez ensuite sur All IPs puis Create Inbound Rule.

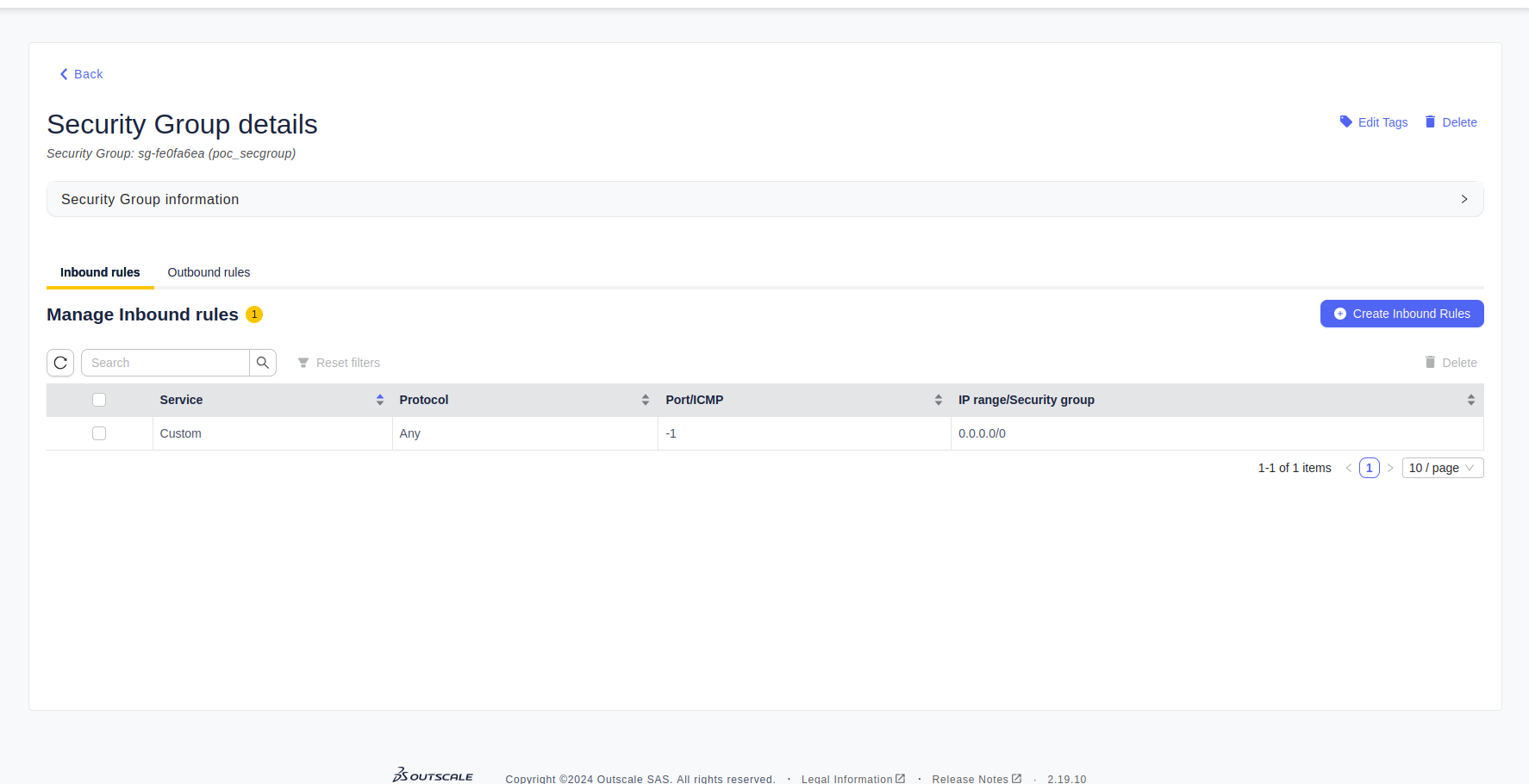

Voici ce que vous devez obtenir.

Cliquez de nouveau sur Back pour retourner au menu principal.